【てくさぽBLOG】Windows Server 2012/R2のEnd Of Support(EOS)による対応方法

こんにちは。

てくさぽBLOGメンバーの宮里です。

既に Windows Server 2012/R2 は End Of Support(以下 EOS)となっていますが、その後もそのまま使い続ける方も多いと思います。

EOS のまま使い続けた場合にはセキュリティ面・障害対応の観点でリスクがあるので、何らかの対策が必要です。

Windows Server 2012/R2 を使い続けられる方は、ぜひ本ブログを参考にしてリスク軽減のためのセキュリティ対策をご検討ください。

Windows Server 2012 / R2のEOS概要

EOS(End Of Support)とは、ソフトウェアやハードウェアのメーカーがその製品のサポートを終了することを意味します。

Windows Server 2012/R2 のサポートが終了した場合、具体的にどのようなサポートが得られなくなるのかご存知でしょうか。

まず Microsoft のサポート内容からご説明いたします。

Microsoftのサポート内容

Microsoft のサポートは、メインストリームと延長サポートの2段階に分かれています。

メインストリームサポート

セキュリティ更新プログラムに加え、新機能の追加や仕様変更などのサポートも提供されます。

(Windows Server発売後5年間)

- インシデント サポート(無償/有償インシデント サポート、1時間ごとに課金されるサポート、保証請求のサポート)

- セキュリティ更新プログラムのサポート

- セキュリティ以外の更新プログラム要求

延長サポート

セキュリティ更新プログラムのみが提供されます。

(メインストリームサポート終了から5年間)

- 有償サポート

- セキュリティ更新プログラム(追加料金不要)

- セキュリティ以外の更新プログラム要求

つまり、メインストリームサポートではセキュリティ更新プログラムに加え、Windows Server の最新機能を活用することができます。

一方延長サポートではセキュリティ更新プログラムのみが提供されるため、既存機能のアップデートや新機能の追加はされません。

なお、Windows Server 2012/R2 は以下の通り2023年10月10日で既に EOS を迎えています。

EOS後のリスクと対策

EOS になった製品を使い続けると、脆弱性を利用したサイバー攻撃によって被害を受けるリスクが高まります。

ランサムウェア攻撃による被害事例がありますので、以下にご紹介します。

* * * * * *

とある会社で、ランサムウェア攻撃により基幹系の会計システムなどの複数のシステムやパソコンに被害が生じました。

同社グループ会社のネットワークから侵入されランサムウェア攻撃を実行されたことで、パソコン上のデータや Windowsサーバーのデータが暗号化され、脅迫文も残されていました。

この攻撃により、復旧に2か月かかっただけでなく個人情報の漏洩も発生しており、顧客や従業員に関する氏名や生年月日、電話番号、メールアドレスなど、約186万件の個人情報の流出が懸念されています。

* * * * * *

上記の事例からも分かる通り、ランサムウェア攻撃の被害を受けるとビジネス機会が損失するばかりか、システムやデータの復旧に莫大な費用・時間がかかり、さらに、大量の個人情報漏洩の可能性は企業イメージを著しく低下させてしまいます。

セキュリティインシデントを防ぐためにはデジタル環境を安全に保つための防御策を立て、常に注意を払うことが必要です。

また、Windows 2012/R2 の EOS が及ぼす影響の範囲として、Windows上で稼働するソフトウェアにも注意が必要です。

EOS を迎えると、周辺機器やソフトウェアとの互換性も保証されなくなります。

そのため、周辺機器やソフトウェアのアップデートにより製品が利用できなくなる可能性があります。

これらのリスクを回避するために、EOS への対策を講じることはとても重要です。

以下に2つの具体的な対策をご紹介します。

EOSリスク回避のための2つの対策

1. 新バージョンまたは新製品への移行を検討する

早めに新バージョンまたは新製品への移行を検討しましょう。

新製品への移行にはコストがかかりますが、リスク回避のためには必要な投資と言えます。

2. セキュリティ対策を強化する

EOS となったバージョンを使い続ける場合は、残り続ける脆弱性のリスクを軽減するために、IPS/IDS/UTM の強化など自社の環境に合わせたセキュリティ対策を講じましょう。

EOS は ITインフラの担当者にとって避けて通れない課題です。

リスクを理解し早めに対策を講じることで、安全かつ円滑な移行を実現しましょう。

対応方法

ここまでは、EOS後のリスクとリスク軽減のための対策について解説してきました。

次に、具体的な対応方法について確認していきます。

Azure Stack HCIへ移行

バージョンアップが出来ないという場合も多いかと思います。

その場合は、Azure Stack HCI への移行を検討しましょう。

Azure Stack HCI* では、Windows Server 2012/R2 の拡張セキュリティ更新プログラムを2026年10月まで受けることが可能です。

バージョンアップの対応が無理なので、あればこの期間を利用して段階的に移行を進めるのが良いでしょう。

Azure Stack HCIとは:

Microsoft が提供しているハイブリッドクラウドインフラストラクチャサービスの一つです。

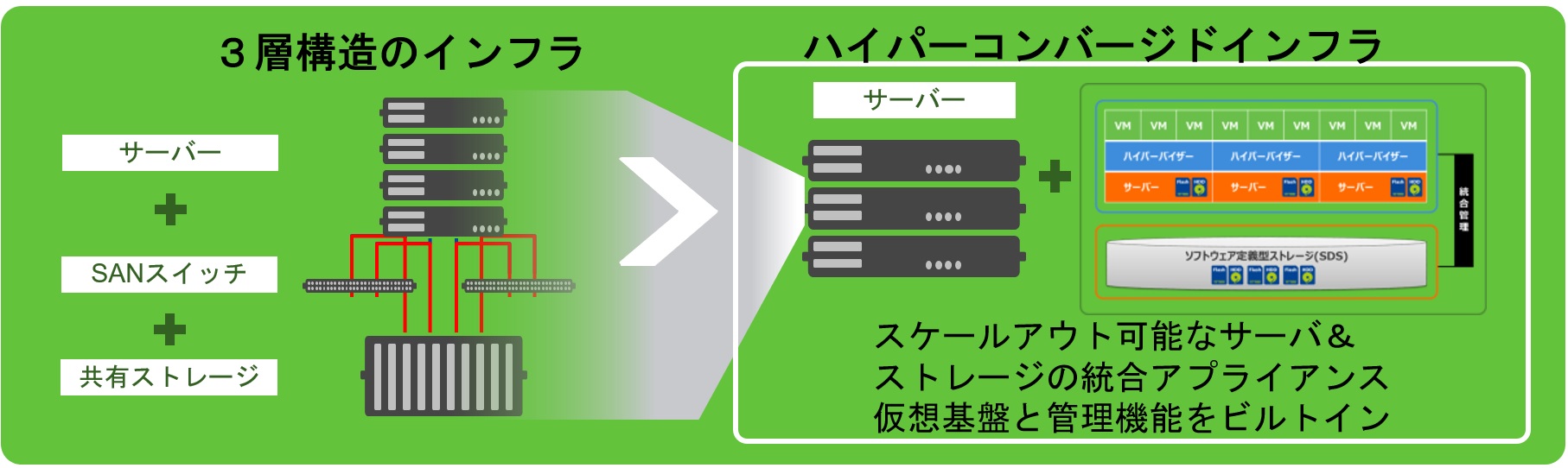

HCI とはハイパーコンバージドインフラストラクチャの略で、コンピューティング、ストレージ、ネットワーク機能を一つに統合したソリューションを指します。

3層構造の仮想環境をx86サーバー+ソフトウェアにシンプルに統合管理することができます。

Azure Stack HCI への移行は、デジタルトランスフォーメーション戦略に一石を投じることになります。

これにより、企業は効率性の向上、柔軟性、さらなる拡張性を享受する機会を得ることができます。また、サーバー管理であるパッチ管理やバックアップなどの一部タスクの自動化が可能なため、不必要な管理タスクから解放されます。

Azure Stack HCIアプライアンス&認定ノードとしておすすめする製品が、「Lenovo ThinkAgile MX」です。

Lenovo のサーバーは最もセキュリティに優れた x86サーバーの評価を獲得しています。

ITICグローバルサーバーハードウェアセキュリティレポートによると、Lenovo ThinkSystemサーバーは、4年連続ですべてのx86サーバーディストリビューションの中で最高のセキュリティスコアを達成したとして評価され、また2022年には、ハッキング攻撃によるダウンタイムを経験した Lenovo ThinkSystemサーバーはわずか4%と報告されています。

Azure Stack HCI は、小規模な環境やミディアムエンタープライズをご利用のお客様全てに推奨できますが、Microsoft製品を中心に扱われているお客様や Windows Server をお使いのお客様、これからクラウド利用を進めたいとお考えのお客様には特に親和性が高い製品です。

最小1ノードから構成でき、他の HCI製品に比べ一番低い価格帯から幅広くご提供が可能です。

ロックダウンまたは仮想パッチで対応

「環境を変更できないが、その上で稼働するアプリケーションの互換性が問題で Windows 2012/R2 を使い続ける必要がある」というお客様は非常に多いと思います。

その場合は、ロックダウンまたは仮想パッチでリスクを減らすことができます。

ロックダウンと仮想パッチの違いについては、以下の図の通り対応方法や対応箇所が変わってきますので、今使っている環境にあった方法をご選択ください。

ロックダウンと仮想パッチについて、以下でさらなる詳細をご説明します。

ロックダウン

ロックダウン方式とは、ユーザーが承認したアプリケーションのみが動作する状況を作り出す方式です。

事前に許可された挙動や機能以外の全ての動き(例えばマルウェアや不正行為)を阻止することができます。

これにより、産業用アプリケーションに対してファイルやレジストリの変更をブロックし、正規アプリケーションに見せかける DLLインジェクション等を防ぐといった、未知の脅威やゼロデイ攻撃の予防が可能です。

また、サポート終了OSもサポートし、かつパターン更新等の手間がかからないため、セキュリティ運用の負担軽減も可能です。

ロックダウンを実現するための製品としてお勧めなのが、「TXOne StellarProtect」です。

TXOne StellarProtect には以下の機能が備わっており、Windows 2012/R2環境であっても USB経由でのマルウェア侵入やランサムウェアへの対策を実現できます。

- 産業用PCに適したウイルス対策

- 産業用アプリケーションの保護

- USBデバイス制御

- ファイルレス攻撃対策

- レガシーOS対応

仮想パッチ

脆弱性を狙う攻撃コードをネットワークレベルでブロックし仮想的にパッチが当たっている状態にすることだけでなく、脆弱性が悪用される前に迅速にシステムを保護し、実質的に脆弱性を悪用した攻撃を無効化する Intrusion Prevention System/Intrusion Detection System(IPS/IDS)の技術が利用されています。

システムに影響を与えず、サポート終了OSの利用が可能なこともメリットの1つです。

仮想パッチを実現するための製品が、「Cloud One Workload Security」です。

以下の機能によって Windows 2012/R2 などの EOS後の OS を保護します。

- ホストベースの仮想パッチ機能により脆弱性攻撃をブロック

- サーバーセキュリティに必要な機能を1つの保護モジュールに実装

- 管理サーバーの構築・運用が不要

まとめ

EOS後のサーバー更改は企業にとって重要な課題です。

EOS を迎えたサーバーをサイバー攻撃から守るため、Azure Stack HCI へ移行し延命させる、あるいは OS を守るためのセキュリティを行うなどの対策を進めましょう。

強固なセキュリティ対策は IT環境の持続的な安全性を確保するために不可欠であり、TXOne StellarProtect によるロックダウンや Cloud One Workload Security による仮想パッチを活用することで、Windows Server 2012/R2 であってもより高度なセキュリティ環境を構築することが可能です。

EOS後のサーバー更新、そしてそのセキュリティ対策については、細心の注意を払い最適な対策を行いましょう。

この記事が参考となれば幸いです。

また、おすすめとして紹介した Azure Stack HCI を導入して検証したブログもございますので、是非そちらもご覧ください。

関連情報

- 第一回:【やってみた】Azure Stack HCIを導入してみた:Azure Stack HCI構築編(ブログ)

- 第二回:【やってみた】Azure Stack HCIを導入してみた:管理機能編(ブログ)

- 第三回:【やってみた】Azure Stack HCIを導入してみた:Azureと連携編(ブログ)

- IBM Security Verify(製品情報)

お問い合わせ

この記事に関するご質問は下記までご連絡ください。

エヌアイシー・パートナーズ株式会社

技術支援本部

E-Mail:nicp_support@NIandC.co.jp