IBM Vault

シークレットの散在に、終止符を

ゼロトラストを実現する、インフラセキュリティ自動化基盤「IBM Vault」

はじめに

現代の複雑なIT環境において、パスワード、APIキー、証明書などの機密情報(シークレット)の管理は、セキュリティ上の大きな課題となっています。IBM Vaultは、これらのシークレットを安全かつ効率的に一元管理し、企業のセキュリティ基盤を強化するためのソリューションです。本ページでは、IBM Vaultがどのようにしてお客様のビジネスを保護し、運用を効率化するのかをご紹介します。

概要

現代のシークレット管理が抱える課題

多くの組織では、シークレットが様々な場所に分散してしまう「シークレットスプロール」という問題に直面しています 。アプリケーション、CI/CDツール、開発者のローカル環境などにシークレットが散在することで、以下のようなリスクが生じます。

- セキュリティリスクの増大:シークレットの保存場所や権限が広範囲に及ぶため、攻撃対象領域が拡大します。

- 運用負荷の増大:管理方法がバラバラで、シークレットの棚卸しや更新に多大な労力がかかります。

- コンプライアンス違反:シークレットのライフサイクル管理が困難になり、セキュリティポリシーの遵守が難しくなります。

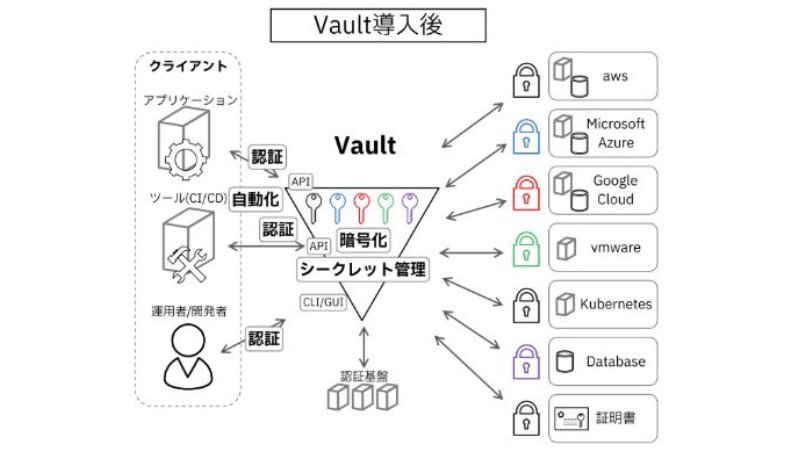

IBM Vaultによる解決策

IBM Vaultは、これらの課題を解決するために、シークレットを一元的に管理し、アイデンティティに基づいたアクセス制御を実現します。すべてのシークレットをVaultに集約し、暗号化して安全に保管。そして、信頼できるIDを持つユーザーやマシンだけが、許可されたシークレットに、許可された期間のみアクセスできるようにします。これにより、運用負荷を下げながら、セキュリティリスクを大幅に低減できます。

詳細

IBM Vaultは、お客様のセキュリティを強化するための多彩な機能を提供します。

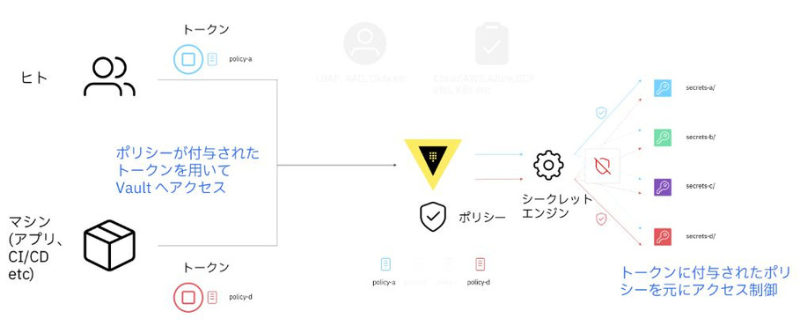

認証とアクセス制御

Vaultへのアクセスは、まず厳格な認証から始まります。Active Directory、LDAP、Okta、各種クラウドプロバイダーなど、既存の認証基盤と連携することが可能です。認証が成功すると、Vaultはクライアントに対して「トークン」を発行します。このトークンには、どのシークレットにアクセスできるかを定義した「ポリシー」が紐づけられています。クライアントは、このトークンを使ってVaultにアクセスし、ポリシーエンジンによって許可されたシークレットのみを利用できます。

これは、ホテルの仕組みに例えることができます。フロントで本人確認(認証)を済ませると、滞在期間中(TTL)に部屋や特定の施設(シークレット)に入れるカードキー(トークン)を受け取るのと似ています。

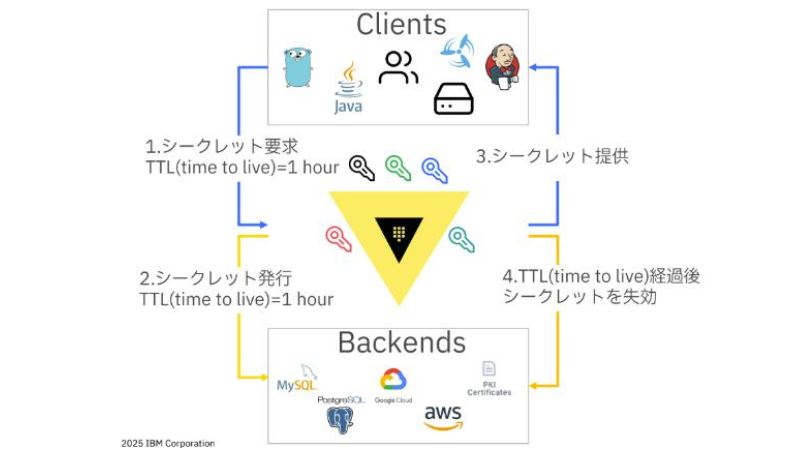

動的シークレット

静的なシークレットを使い回すのではなく、Vaultは「動的シークレット」を生成する機能を持っています。これは、ユニークで、一時的で、最低限の権限のみを持つシークレットです。アプリケーションやユーザーが必要な時にだけシークレットを要求すると、Vaultは指定されたTTL(Time To Live:有効期間)を持つシークレットをその場で発行します。そして、有効期間が過ぎるとそのシークレットは自動的に失効します。これにより、万が一シークレットが漏洩しても、攻撃者が利用できる時間は極めて限定的になります。

Encryption as a Service (EaaS)

Vaultは、シークレット管理だけでなく、アプリケーションのデータを暗号化・復号するための「Encryption as a Service」機能も提供します。アプリケーションはVaultのAPIを呼び出すだけで、テキスト、画像、音声などのデータを安全に暗号化できます。暗号鍵の生成やローテーションといった煩雑なライフサイクル管理はすべてVaultが行うため、開発者は暗号化の実装に専念できます。

特長・メリット

IBM Vaultを導入することで、お客様は以下のメリットを享受できます。

攻撃対象領域の削減

シークレットをVaultに集約し一元管理することで、機密情報が組織内に散在する状況を防ぎます。これにより、攻撃者が狙うべきターゲットが限定され、セキュリティが大幅に向上します。

リスクの最小化

動的シークレットの活用により、シークレットの有効期間を最小限に抑えることができます。これにより、万が一の漏洩時にも被害を最小限に食い止めることが可能です。

運用負荷の軽減と自動化

APIを通じてシークレットの取得やライフサイクル管理を自動化できるため、CI/CDパイプラインなどの自動化ツールとの連携も容易です。手作業によるミスをなくし、運用チームの負荷を大幅に削減します。

高い可用性と災害対策

Vaultはクラスタ構成を組むことができ、複数のリージョンにまたがってパフォーマンスレプリケーションやDR(ディザスタリカバリ)レプリケーションを行うことが可能です。これにより、単一障害点のない、可用性の高いシークレット管理基盤を構築できます。

導入プロセス

-

- Step 1

- お問い合わせ

-

- Step 2

- ヒアリング

-

- Step 3

- ご相談

-

- Step 4

- ご利用開始

-

- Step 5

- 導入支援

NI+C Pによる堅実なサポート

エヌアイシー・パートナーズ(NI+C P)は、IBM商品のVAD(付加価値ディストリビューター)として前身事業から20年以上の実績があります。

豊富な知識と経験で、貴社のビジネスニーズに合わせた最適な提案とスムーズな導入をお約束いたします。