前回の特集記事「2016年上半期セキュリティ・トレンドを振り返る」では、上半期のセキュリティ・トレンドを振り返りつつ今後の備えについて考えを巡らせてみましたね。

今回はそのトレンドの1つ「SIEM」にフォーカスをあて、その実態に迫ってみましょう。

以前は愉快犯的なサイバー攻撃が中心でしたが、ここ数年で特定の標的に対する攻撃が目立ってきました。

例えば、送りつけられるメールもいかにも送付先の業務に関係するようなものになり、リテラシーがあったとしても騙されてしまうことが多くなってきています。

脅威を監視・検知するだけのセキュリティ対策では限界となってきており、脅威の侵入を前提としたセキュリティ対策が求められています。

そこで今回ご紹介する SIEM が必要となるのです。

SIEM は国内でも導入が進んでおり、ご存じの方は多くいらっしゃるかと思いますが「今さら聞けない…」という方に向けに、基本の “き” を、関連記事を中心にご紹介します。

では、早速本題へ入っていきましょう。

SIEMとは

まず SIEM は「Security Information Event Management(セキュリティー情報の収集・分析 + イベント管理)」の略で、「シーム」と発音します。

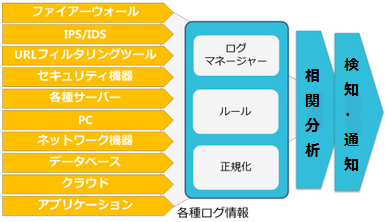

様々なネットワーク機器やサーバーからのセキュリティ情報を収集し、イベント管理と組み合わせ一元管理する仕組みです。不正を検知すると、相関関係を分析、アラートで通知し、そのレポートを作成する機能を提供します。

これまで、セキュリティに関するログは収集していたものの、セキュリティ・インシデント発生後にその原因や分析のために膨大なデータを人手で追うのはかなり大変な作業でした。

SIEM は、これらの作業をリアルタイムかつ省力化できる仕組みです。

投資が高まるSIEM

標的型の脅威が増えるにつれ侵入を前提としたセキュリティ対策への注目が高まっています。

IT分野の調査・アドバイザリを行う Gartner社は、SIEM分野への投資を以下のように予想しています。

“企業は、セキュリティ情報とイベントの管理(SIEM)技術への投資によって、ハッカーによる容赦ない攻撃から身を守ろうとしている・・・。Gartner のアナリストらによると、この分野での投資は前年比15.8%増であり、他のセキュリティ分野よりも早い勢いで成長しているという。その一方、コンシューマー向けのセキュリティソフトウェアに対する投資は急激に落ち込んでおり、前年比5.9%減だった。”

出展:『セキュリティソフトへの関心は「防御」から「早期検知と対応」へ』ZDNet、2016年07月27日

標的型脅威やハッカーによる攻撃に対し、前年比約16%増で SIEM に投資するとしています。

コンシューマー向けのセキュリティソフトへの投資の急激な落ち込みも気になるところですが、より突破されることを前提としたリアルタイムでの分析、脅威検知に注目が集まっている証拠とも言えるのではないでしょうか。

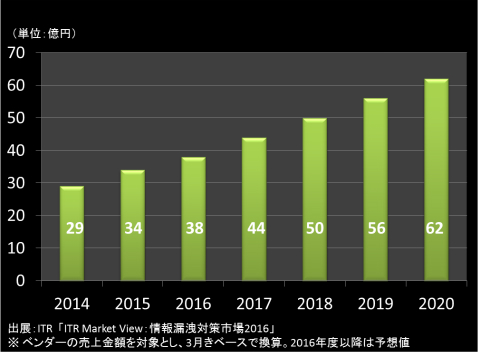

アイ・ティ・アール社は『国内SIEM市場規模推移および予測』で、以下のグラフのように日本国内の SIEM市場について、2016年度は約15%増を、2015~2020年度は13%の伸びを予測しています。

SIEMが効果を発揮するのは?

大手旅行代理店が793万人分もの個人情報を流出させてしまった事案は記憶に新しいのではないでしょうか。

“取引先を装ったメール” はセキュリティをかいくぐり、内部に侵入したようです。

侵入を前提に対策が可能な SIEM が効果を発揮する可能性のある例としてあげておきます。(JTB が確認した事実と対応)

-

- 3月15日に取引先を装ったメールの添付ファイルを開いたことで i.JTB のクライアントPC が感染。この段階では感染に気付いていなかった

- 3月19~24日に i.JTB内に本来個人情報をを保有していないサーバに内部から外部への不審な通信を複数確認。

出展:『JTB、793万人分の個人情報流出か–外部への通信で不正アクセスと判明』2016年06月14日、JDNet Japan

親会社までの伝達のスピードにも問題があったかも知れませんが、SIEM が上手く機能していれば早い段階での原因究明、対策、発表ができていたのでは?と考えさせられる事案です。

SIEMのポイント

侵入されることを前提にした対策

前項の大手広告代理店では、疑似的に月2回もの定期的な攻撃メールを送信する訓練を実施していたとの話もあります。

その例からもわかるように、サイバー攻撃は常に高度化かつ多様化しており、監視・検知するだけのセキュリティ対策では限界があります。

侵入されることを前提に対策を講じることで、監視や検知をかいくぐる最新の脅威への対応が可能となります。

その「侵入されることを前提にした対策」が SIEM なのです。

ポイント1

- さまざまなログやイベント情報の統合管理

- ログの相関分析によるインシデントの早期発見、未然の防止

- 検知結果からの怪しい箇所の特定、脅威への対策の判断の早期化

情報の組み合わせ

“単一の情報からピンポイントで脅威を見つけ出すのではなく、複数の情報を組み合わせることで、時間経過とともに拡散していくリスク全体を把握することが可能となる。”

出展:『「SIEM」はどうすれば使いこなせるのか?』2016年05月19日、@IT

上記の言葉の通り、SIEM はそれ単体で何かを見つけ出すというものではなく、既存のファイアウォール、マルウェア対策、IDS/IPS、データベースなどの情報と組み合わせることで力を発揮します。

実際には、これらの情報を組み合わせ「相関分析」を使ってセキュリティの脅威を検知します。

「相関分析」とは、あるイベントが1つだけなら正当と考えられる場合でも他のイベントと組み合わせて分析すると、何かしらのセキュリティ・インシデントになるようなものを発見することを言います。

例えば、管理者権限で特定のサーバーにログインすること自体は問題ではありませんが、管理者が退室後にログインしていれば何らかの問題があると考えられます。

これらは入退室管理システムのログと特定サーバーのログとを照らし合わせて初めて検知できる問題です。

人手だけでこれをリアルタイムに監視することは不可能なため、SIEM を利用することにより脅威を検知することができます。

ポイント2

- SIEM単体では効果を発揮できない

- 既存の他のセキュリティ製品との組み合わせで力を発揮する

- 複数の情報を組み合わせることで、時間の経過とともに拡大するリスク全体を把握可能

まとめ

大手旅行代理店の例では起点となったメールを開いた社員に対する非難は聞こえてきません。

それは、「月に2回突破テストを実施していた中発生した事案であり、メールを受け取り添付ファイルを開いてしまったことまで完全に防ぐことができない」との考えの表れでもあるのではないかと思います。

SIEM を導入する目的は、あくまでも侵入を前提としたセキュリティ運用にかかる労力を削減することです。

完全に防ぐことはできませんが、SIEM の導入により、侵入を前提とした対策が可能です。

インシデントを未然に防ぎ、攻撃の種類や発生源、影響といった情報をリアルタイムで確認し、影響範囲の特定や被害を拡大させないための措置を速やかに講じることができるのです。

次世代SIEM 「IBM Security QRadar」

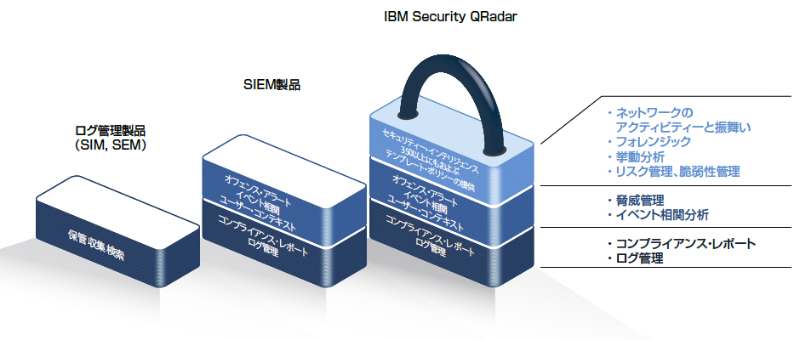

IBM の次世代SIEM である Security QRadar は、高度なインテリジェンスと豊富な解析ルールなどにより運用にかかる労力を削減し、実装にかかる時間の短期化を実現します。

一般的なログ・マネージャーや SIEM製品の機能に加え、ネットワークの振る舞い監視やフォレンジック、挙動分析機能を有する、セキュリティ・インテリジェンス製品です。

セキュリティ・インテリジェンス

イベントログやセキュリティ・ログに加えネットワーク・トラフィック情報をリアルタイム収集し、自動的に正規化、知見を活かした提供ルールに基づいて分析する機能

フォレンジック

コンピュータやネットワークシステムなどのログや記録、状態を詳細に調査し、過去に起こったことを立証する証拠を集める機能

これまでのSIEMと違うIBM Security Qradarの特長

- セキュリティ・イベントやネットワークのトラフィックのフロー情報を解析、自動的に正規化、分析

- 複数のイベントの組み合わせで危険度を「マグニチュード」として単一の指標で数値化し総合的に判断

- ノウハウの詰まった多くの解析ルールをテンプレートとしてあらかじめ提供し、独自解析ルール作成の手間を削減

- 大量のログデータを瞬時に意味づけし、データを正規化、横断的な自動解析を実現

今回は、SIEM の導入や運用にかかわる労力を高度なインテリジェンスとノウハウの提供によって実現する IBM Security Qradar をご紹介しました。

ご参考になれば幸いです。

次回は「モバイル・セキュリティ」についての特集を予定しています。

参考情報

NI+C Pサイト情報

IBMサイト情報

お問い合わせ

この記事に関するお問い合せは以下のボタンよりお願いいたします。