前回は、以下の記事で、セキュリティ・トレンドである SIEM の基本についてご紹介しました。

▼【今さら聞けない】セキュリティ・トレンド「SIEM」って?

今回は、増え続けるモバイル・デバイスとそのセキュリティ対策の基本について考察してみたいと思います。

増え続けるモバイル・デバイスとセキュリティ対策の遅れ

カバンや上着のポケットにいくつものモバイル機器が入っている方も多いのではないでしょうか。

会社貸与の PC や携帯、私用のスマホ、タブレット PC などなど、マルチデバイス化がかなりのスピードで進んでいます。会社からノート PC は支給されているが、個人持ちのスマホも業務に使用し、企業が認識していない IT 機器として”シャドー IT” と言われるようになって久しい昨今です。

ふと不安になるのは、このカバンを無くしたら大変なことになってしまう、ということです。

会社は紛失等の注意喚起や発生後に罰則を科すことはしますが、ある意味紛失等のリスクを個人に押し付けているとも言えます。いくら、各個人が気を付けていても盗難にあったり、紛失してしまったりすることは発生してしまうものです。

MMD 研究所の「スマートフォンの業務利用動向調査」によると、

私物のスマートフォンを業務利用していると回答した人を対象に、「私物スマートフォンのセキュリティ対策」について質問したところ、「対策をしていない」と回答した人は60.6%に上った。

出展:「業務で私物スマホを使う人の6割が「セキュリティ対策をしていない」と回答–MMD調査」、2016/11/18、CNET Japan

とのことで、業務で使用している私用のスマホが何も対策がなされていない危機的な状況にあることがわかります。

モバイル・デバイスの企業利用のリスクとその対策

それでは、このような増え続けるモバイル端末に、どのようなリスクがあり、対策がとれるかを考えていきたいと思います。

◆増大するモバイル・セキュリティ市場

まず、IDC Japan がまとめたモバイル・セキュリティの市場規模予想から企業向けのモバイル・セキュリティー市場の注目度を見てみましょう。

IDC Japan は2016年10月25日、国内の企業向けモバイルセキュリティ市場に関する調査結果を発表した。2015 年の市場規模は前年比 21.3 %増の 56 億円。2015~2020年の年間平均成長率は16.1%で、2020年の市場規模は118億円に拡大すると予測した。

出展:「広がるモバイルセキュリティ市場、2020 年まで毎年 16 %で成長」、2016/11/04, ITpro

クラウド・サービスの利用拡大、さらに情報系システムだけでなく、基幹システムまでもモバイル・デバイスの活用が広がるとの見込みもあり、企業向けのモバイル・セキュリティ市場は拡大傾向にあることがわかります。

◆企業システムのゲートウェイ(入口)として標的にされるモバイル・デバイス

紛失した PC やスマホ が、悪意ある取得者の手に渡れば、ログインやパスコードは破られてしまうという危機感を持っていることが重要です。また、今後は、スマホが企業をターゲットにした攻撃の開始ポイントになるとの認識が必要です。

チェック・ポイント・ソフトウェア・テクノロジーズ社は、以下のようなサイバー・セキュリティ動向予測を発表しています。

現在は、企業・組織に標的型メールを送り付けることで内部への侵入を試みるケースが多いが、今後は、そこに属する人のモバイルデバイスをターゲットとする手法が増えると予測する。「モバイル端末に入りこみ、それをゲートウェイ(入口)にする。攻撃の開始ポイントになり得る」と卯城氏は話す。

モバイルデバイスに対する攻撃はすでにいくつも確認されており、同氏は16年8月に発見された iOS のゼロデイ脆弱性「トライデント」を悪用した例を紹介した。あるジャーナリストの iPhone にスパイウェアを送り込み、その活動をモニタリングし、情報を取得していた例が確認されているという。

出展:「チェック・ポイントが2017年のサイバー攻撃を予測 ―― モバイル・IoTデバイスが標的に」、2016/12/01、business network.jp

前回の特集で 大手旅行代理店のケース をご紹介しましたように、これまで標的型の攻撃は “メール” が主流でしたが、今後はシャドーIT を含む “モバイル・デバイス” に対する標的型の攻撃に気を付ける必要がありそうです。

モバイル・セキュリティを確保する

MDM(Mobile Device Management)とは

企業のモバイル・デバイス活用は、今後進めざるを得ない状況です。そのような中で、モバイル・セキュリティを確保するには、各端末のセキュリティ設定や紛失時の対応など、様々な種類のモバイル・デバイスを統合的に効率よく管理する仕組み、MDM と呼ばれるソリューションが必要となります。

e-Wrds によると、MDM の以下のように定義されています。

MDM とは、企業などで社員に支給するスマートフォンなどの携帯情報端末のシステム設定などを統合的・効率的に管理する手法。また、それを実現するソフトウェアや情報システムなどのこと。

MDM では、社員が使用する端末の設定などを管理部門で一元的に管理し、社の方針に沿ったセキュリティ設定を施したり、使用するソフトウェアの種類やバージョンを揃えたり、利用できる機能に制限を加えたり、勝手に私用のソフトやデータを導入できないようにする。端末の紛失時に遠隔からデータを消去したり、操作できないようロックをかけたり、GPS 機能で社員の居場所をリアルタイムに把握する製品などもある。

出展:「MDM 【 Mobile Device Management 】 モバイルデバイス管理」、 e-Words

MDM のソリューションにより 企業での利用が増え続けるモバイル・デバイスを統合的、かつ効率的に管理し、セキュリティ・リスクを低減することが可能となります。

モバイル・セキュリティ・ソリューション導入のポイント

それでは、MDM 関連の企業のモバイル・セキュリティ・ソリューションを導入する場合のポイントを具体的に見ていきましょう。

【ポイント1】デバイス、コンテンツ、データの保護

はじめに、モバイル・デバイスはその性質上、端末自体を社外に持出し利用します。リモート・ワークも増えることが予想され、個人所有のデバイスの利活用の課題も含め紛失、盗難にあった場合の対策を検討すべきです。その対策の実現には、以下の機能を有した製品、ソリューションの選定が必要となります。

|

【ポイント2】不正アクセスと詐欺の検知・対策

次に、不正アクセスや詐欺といった脅威のターゲットがモバイル・デバイスにも広がりつつあります。会社提供、個人所有に限らずインストールできるアプリケーションやアクセスできるサイトを抑止し、不正を検知する必要があります。以下の対応が重要なポイントになります。

|

【ポイント3】セキュリティ・インテリジェンス(※3)への対応

最後に、現在では、セキュリティ・ポイント毎の脅威の監視・検知だけの対策では限界となってきており、脅威の侵入を前提とした統合的な対策が求められています。モバイル・デバイスが脅威の入口として、また脅威そのものとして、その振る舞いの傾向を監視対象とすべきです。

|

MDM を始めとし、モバイル・アプリケーション管理(MAM)(※1)やモバイル・コンテンツ管理(MCM)(※2) を統合的に実現するモバイル・セキュリティ・ソリューションを導入することにより、社員個人に任せていたモバイル・セキュリティ対策を企業全体の課題として人的コストを増大せずに実現することが可能です。

(※1) モバイル・アプリケーション管理(MAM):”ラッピング”、”モバイル・アプリコンテナ”などの技術を使って、デバイス全体ではなく、業務アプリケーションとそのデータを管理するシステム

(※2) モバイル・コンテンツ管理(MCM) : モバイル・デバイスを対象として、閲覧、コピー、期限設定による削除など企業文書を安全に管理する機能を提供するシステム

(※3)セキュリティ・インテリジェンス : イベントログやセキュリティ・ログに加えて、ネットワーク・トラフィック情報をリアルタイム収集し、自動的に正規化、知見を活かした提供ルールに基づいて分析する機能

まとめ

企業で活用が進むモバイル・デバイスですが、個人所有の端末を含め、そのセキュリティー対策は遅れており、MDM などの対策は急務となっています。今回の特集”モバイル・セキュリティ”に関する当記事のポイントは以下になります。

|

モバイル・セキュリティの実現はIBM MaaS360で

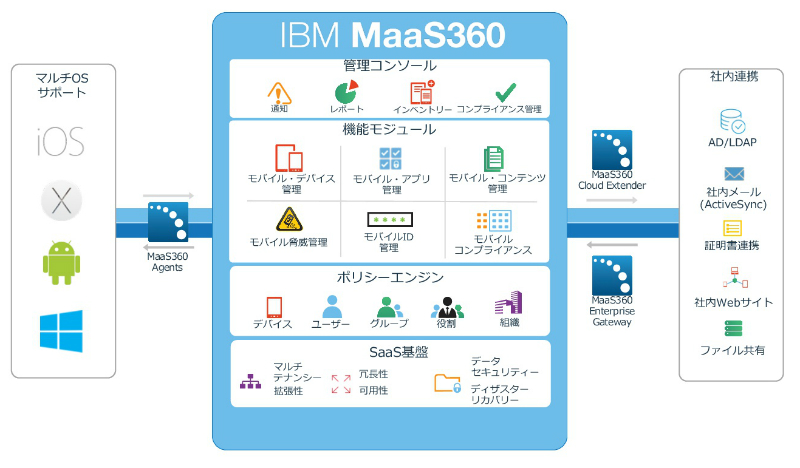

今回は、企業のモバイル・セキュリティの確保のための MDM、そして、MAM、MCM の重要性について考えてきました。ここで、それらの機能を有する IBM の統合的なモバイル・セキュリティ・ソリューション、IBM MaaS360 をご紹介したいと思います。

IBM MaaS360 は、スマートフォンやタブレット端末に対して、自社のセキュリティ・ポリシーに応じ、遠隔操作(リモートロック/ワイプ)や端末管理を、異種混在の状態でも一元管理することができるソリューションです。

モバイル・デバイス管理(MDM)、モバイル・アプリケーション管理(MAM)、モバイル・コンテンツ管理(MCM)、を包括した、エンタープライズ・モビリティ管理(EMM)を実現するソリューションで、SaaS型、自社運用型(オンプレミス)の2つのタイプを提供します。

| < IBM MaaS360 の特長 > | |

| MDM 機能 |

|

| MAM 機能 |

|

| MCM 機能 |

|

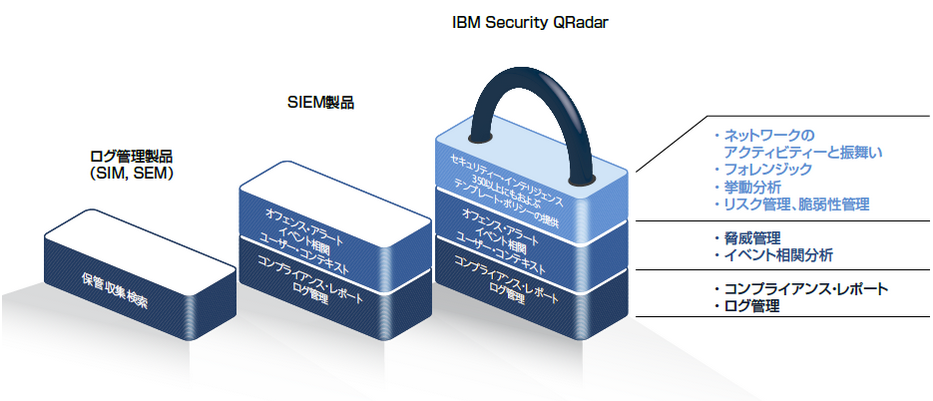

モバイル関連のイベントやセキュリティ・ログも次世代SIEMのIBM QRadarで

“モバイル・セキュリティ・ソリューション導入のポイント” の3つ目に “セキュリティ・インテリジェンスへの対応” について述べましたが、各セキュリティ・ポイント毎の監視・検知では、日々進化する脅威を完全に防ぐことはできません。企業のモバイル・デバイスの活用が進み、攻撃のゲートウェイとして注目されている中、モバイル関連のイベント、セキュリティ・ログなどの情報を収集し、統合的に検知・分析する仕組みが必須です。

前回の特集でも紹介しました次世代 SIEM の IBM QRadar 製品は、デバイス・サポート・モジュール (DSM) と呼ばれるプラグイン・ファイルを使用することにより、各種セキュリティ製品からのイベントの収集を行うことができます。MaaS360 もサポートしており、MaaS360用の DSM を使用し MaaS360コンソールよりイベント・ログを収集することができます。

包括的なモバイル・セキュリティ、および管理を実現する、IBM MaaS360、モバイル関連のイベント、セキュリティ・ログ情報を含む、次世代SIEM を実現する IBM Security Qradar をご紹介しました。

当特集記事が、今後 モバイル・セキュリティを検討する中で、少しでもご参考になれば幸いです。