DX の推進にともない企業が利用するクラウド環境は拡大し、システムやアプリケーションはこれまで以上に複雑化しています。

これによって、現状でも充足していないとされるセキュリティ担当者の仕事は多忙を極めています。

また、リソースをさらに増強するのが難しいため、セキュリティリスクは高まる懸念があります。

本記事では、ハイブリッド・マルチクラウド環境でのセキュリティの課題とその対策について考察します。

Index

- サイロ型の運用では困難になった、複雑な IT環境のセキュリティインシデント対応

- セキュリティ製品の情報を一元的に探索する「IBM Cloud Pak for Security」

- ICP for Security の3つの価値

- 統合プラットフォームへのシフトを支援する IBM のアプローチ

- この記事に関するお問い合わせ

- 関連情報

サイロ型の運用では困難になった、

複雑な IT環境のセキュリティインシデント対応

これまでの企業のセキュリティ対策方法は、異なるベンダーの検知・防御のためのセキュリティ製品やソリューションを複数導入し、それぞれで運用管理していました。

しかしこの方法ではツールが増えすぎて収拾がつかないばかりか、ツールとログの断片化と分断化が進み「セキュリティサイロ」が生じてしまいます。また、導入しているセキュリティ製品やソリューションも単体機能ではセキュリティ保護に貢献するものの、相互に連携することができなければ企業全体を一貫したポリシーでIT環境を守ることが難しくなり、より高度なセキュリティ脅威の検知をすることは極めて困難です。

特に IT環境のクラウドへの移行が進んでいる現状においては、オンプレミス環境だけでなくクラウド環境のログも収集しセキュリティ保護対象とする必要があるため、すべて人力で対応をすることが現実的ではありません。

この問題に対処し、高度な脅威を検出・対応するために大企業などを中心に導入されているのが、ログを一元管理し相関分析することでインシデントになりうる脅威を検知する「SIEM*」製品です。

SIEM製品によって、今まで検知できなかったセキュリティ脅威を検知することができるようになりますが、インシデントが発生した後の対応までを自動化・効率化できないため、インシデントの状況把握や調査、対応にかかる時間が長くなり、解決までに時間がかかることが課題となっています。

*SIEM(Security Information and Event Management : セキュリティ情報・イベント管理)

セキュリティ製品の情報を一元的に探索する

「IBM Cloud Pak for Security」

ハイブリッド/マルチクラウド環境全体で脅威に対するより深い洞察を得るために、既存のセキュリティ・ツールをより迅速に統合できるように支援するのが、ソフトウェア・プラットフォーム「IBM Cloud Pak for Security (以下 ICP for Security )」です。

ICP for Security は、世界中で 1,000 以上の組織によってすでに採用されている Red Hat OpenShift エンタープライズ・アプリケーション・プラットフォームを含むコンテナ化されたソフトウェアで構成されます。

ICP for Security は、オンプレミスやパブリック/プライベートクラウドが混在する複雑な IT 環境下でも、様々なログやデータソースに1つの画面から「横串通し」にアクセスすることができます。

そのため、セキュリティ製品からログやデータを移動する必要はありません。複数の SIEM、エンドポイント検出システム、脅威インテリジェンス・サービス、IDリポジトリー、クラウド・リポジトリーなどのサード・パーティー製ツールとデータソースに ICP for Security を接続し、アクセスすることができます。

それにより、企業内のサイロ化されたすべてのセキュリティ・ツールのデータから「セキュリティリスクの検出」、「インシデントの発見と通知」、「脅威に対する詳細な分析情報の作成」、「対処方法の洗い出し」、「修復の自動化」など、インシデントの状況把握と調査、およびその対応を単一のコンソールで、かつ省力化して実行することが可能です。

ICP for Security の3つの価値

ICP for Security を導入することで得られる価値を3つに絞って紹介します。

1.脅威インテリジェンスによるセキュリティ脅威への対応の迅速化

複数のフィード、プラットフォーム、およびそれを使用する他のソースなどが脅威インテリジェンスとして世の中に存在していますが、自身に最も重要なものを探すためにふるい分けるのは簡単ではありません。

Threat Intelligence Insights では、組織との関連性によって優先順位付けされた実用的な脅威インテリジェンスを使用し、環境をスキャンして影響を受けているかどうかを確認できます。

また、各脅威がどの程度関連しているかを簡単に確認でき、「影響を受けているかどうかの確認」ツールを使用すると、接続されたデータソースの手動または自動スキャンを実行できます。 環境内で脅威が見つかった場合はケースを自動的に作成して、さらに調査を進めることができます。

これにより、脅威を検知しその対応を進めることができるようになるのです。

2.隠れている脅威を見つけ出し、リスク・ベースの意思決定力を向上

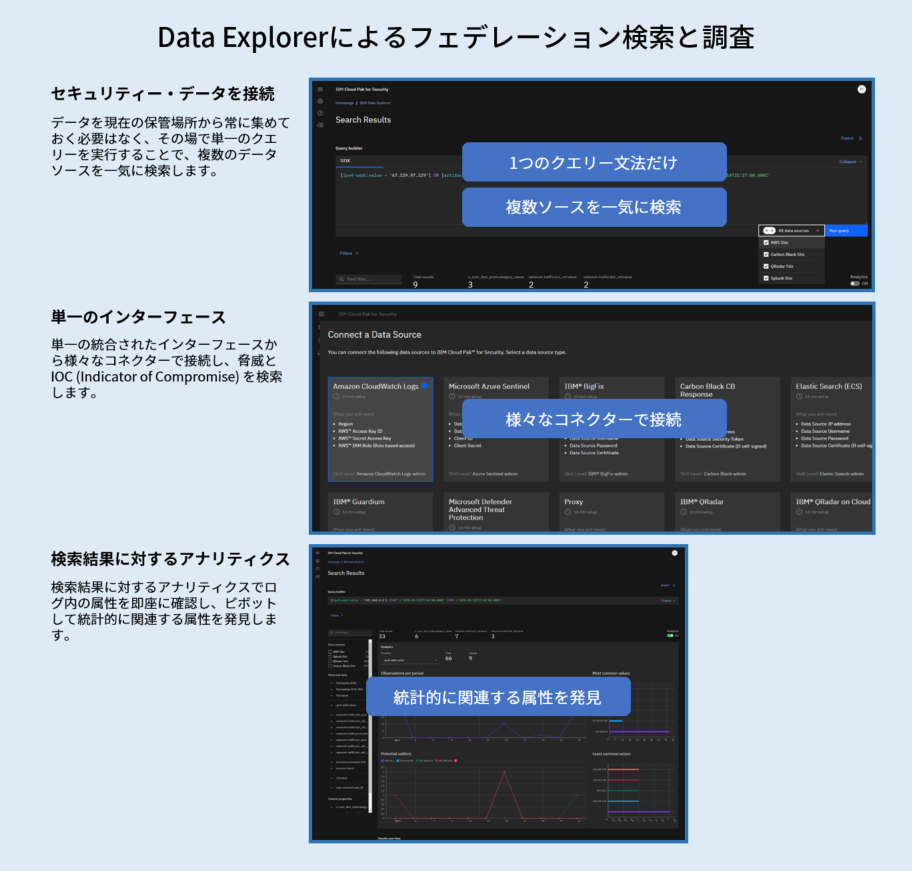

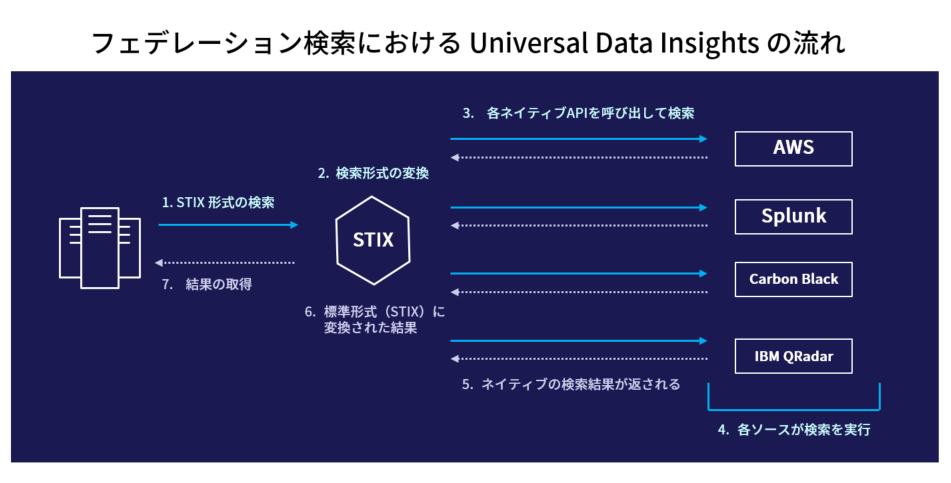

今までは統合ログストレージへデータを収集し分析することが主流でしたが、ICP for Security が構築するセキュリティ・エコシステムは統合ログストレージへデータを集めません。逆に ICP for Security から各種データソースにアクセスすることで、最新のログを対象にした高速検索を可能にしています(フェデレーション検索)。

セキュリティ管理者は「Data Explorer」から IPアドレスや URL、ハッシュ値、IoC* などの条件を指定して検索するだけで、個々のツールやシステムにアクセスする必要がなく、接続しているシステムやツールのデータソースから必要な情報を迅速に探し出すことができ、関連性を発見しインシデントへの対応を速やかに実施することができるようになります。

*IoC (Indicators of Compromise) : 侵害指標、痕跡情報、脅威のインディケーター

3.ナレッジを共有し、脅威への対応力の強化と修正時間の短縮を実現

ICP for Security はインシデントへの迅速な対応を支援するため、統一されたインターフェースによってクライアント・ワークフローに接続し、セキュリティ対応の調整および自動化することが可能です。

また、ワークフロー機能にはインシデントの発生状況や調査結果、その対応履歴を記録する「インシデント管理」ソリューションも含まれています。過去のインシデント対応の記録を参考にすることで、インシデント発生時の対応を効率化できます。

このワークフロー機能を使用することにより、チーム内でのナレッジの共有とともに属人性を排することが可能に。インシデント対応プロセスの高度化による複雑なサイバー脅威への対応力の強化と修正時間の短縮を実現して、チームがセキュリティに割ける時間を増やすことができます。

統合プラットフォームへのシフトを支援する IBM のアプローチ

セキュリティリスクは、発生した場合、甚大な影響と莫大な損害を企業や組織に与えます。

そのため、多くの企業や組織が最新の脅威への対応に新しいセキュリティ・テクノロジーを迅速に導入したり、分断されてうまく相互機能しない複数のツールをなんとかやりくりします。

今後ハイブリッド/マルチクラウド環境の拡大とともにインシデントの脅威が高まる中で、連携しない複数のツールを使い続けることにより生じる問題を解決するためには、よりオープンなテクノロジーと各ツールをつなぎあわせることができる統合プラットフォームにシフトすることが必要です。

ICP for Security のアプローチはまさにこの要件に合致しており、単一の簡素化されたインターフェース内にセキュリティ・スタックのすべての層をまとめられる可能性を持っています。

ICP for Security は、オンプレミス、プライベート、およびパブリッククラウドなど、どこでも実行できるため、様々な環境下にあるソースから大量のセキュリティ・データを把握するのに有効なソリューションです。

オープン・テクノロジーをベースとするソリューションを使用することで、すでに使用しているツールへオープンに接続でき、相互運用性を促進します。

また、一元化された統合検索機能と統合インシデント管理機能は、状況把握や調査・分析、具体的な対応の効率向上につながるだけでなく、データを複数のツールで効率的な分析ができるように均質化するため、既存のツールの利用率も上がります。

さらに、8,000名を超える専門家と10ヵ所の研究開発拠点を擁する世界最大規模のセキュリティ・エキスパート集団「X-Force」による最新の脅威情報や、セキュリティトレンドを提供されることも、ICP for Security 利用の大きなメリットの1つです。

これまで各企業はセキュリティ・データを1ヵ所に集めようと努力してきましたが、すべての情報ソースを網羅した最新情報のアップデートを維持することは難しく、セキュリティ・チームはさらにデータの移動に時間とお金を費やす結果となりました。

この現象はマルチクラウドの世界ではますます顕著となり、セキュリティ・チームにはさらに大きな負担となるため、迅速な対応を難しくさせます。

しかし、セキュリティ・データを保管場所から移動させる必要がない ICP for Security を利用すれば、投資をさらに活用し、従来は網羅できなかった情報ソースに隠れていた脅威を確認して、より良いリスク・ベースの意思決定を行うことも可能になるのです。

DX の進化を支える基盤 – IBM Cloud Paks

レガシーシステムの問題点を解決し、オープンなコンテナ技術によるアプリの可搬性の向上とオープンなオーケストレーションによる管理・運用の効率化を実現するのが、プラットフォームを最適化する IBM のソリューション「IBM Cloud Paks」です。

IBM Cloud Paks は、エンタープライズにおけるユースケース別に6製品をオンプレミス、プライベートクラウド、パブリッククラウド、エッジ・コンピューティングと同じアーキテクチャーで提供しており、これらを活用していくことでモダナイゼーションを効率的に進めていくことができます。

また、企業固有のアプリケーション、データ、ワークロードの要件に対応する最適なアーキテクチャーと手法を選択できます。

IBM のハイブリッド・マルチクラウド・プラットフォームは、Linux や Kubernetes などのオープン・テクノロジーに基づいているため、選択したクラウド上でデータやアプリケーションを安全に展開・実行・管理でき、将来にわたってロックインされるリスクもありません。

この記事に関するお問い合わせ

エヌアイシー・パートナーズ株式会社

企画本部 事業企画部

この記事に関するお問い合せは以下のボタンよりお願いいたします。

関連情報

- IBM IBM Cloud Pak for Security 製品 (資料) ※会員専用ページ

– IBM Cloud Pak for Security の製品概要資料です。 - IBM Cloud Paks シリーズ ご紹介資料 (資料) ※会員専用ページ

– 6つの Cloud Paks について、お客様の理解度に応じて必要な資料を選択できる形式になっています。 - サイバー脅威対応製品アップデート (資料) ※会員専用ページ

– QRadar, Resilient および Cloud Pak for Security (CP4S) の最新情報をご案内する Webセミナーの資料です。

【外部サイト】

- IBM Cloud Pak for Security (IBMサイト)